Esta semana, la tensa situación política entre Rusia y Ucrania desencadenó en un lamentable conflicto armado que incluyó como arma a una serie de ciberataques de Rusia hacia Ucrania. Ante esta situación, nuestro partner Trellix se mantiene monitoreando de forma continua, la actividad de estos ciberataques y cualquier actividad dirigida a entidades fuera de este país. A través de la información recibida por la Global Threath Intelligence (GTI), Trellix está constantemente agregando actualizaciones a sus productos considerando nuevos actores y herramientas usados en estos ataques. De esta manera, ha realizado la siguiente figura que resume la actividad rusa en los últimos 30 días:

Figura 1. Actividad Rusa en los últimos 30 días. Fuente: Trellix APG Team

Recomendaciones para prevenir accesos iniciales:

Trellix recomienda a las organizaciones, revisar accesos iniciales, tácticas, técnicas y procedimientos (TTPs) asociados con actividad proviniente de Rusia para protegerse de posibles infiltraciones:

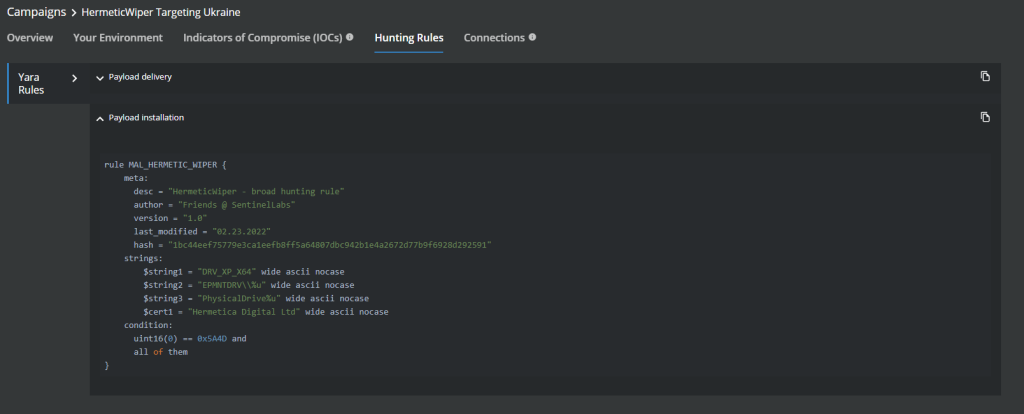

Protección Trellix ante el Malware HermeticWiper:

Trellix se encuentra monitoreando la actividad del wiper malware «HermeticWiper» que se ha visto siendo usado en ataques contra Ucrania. Trellix Global Threat Intelligence (GTI) está al tanto de todos los indicadores conocidos asociados con este malware y MVISION Insights lo detectará si se llega a presentar en el ambiente de nuestros clientes

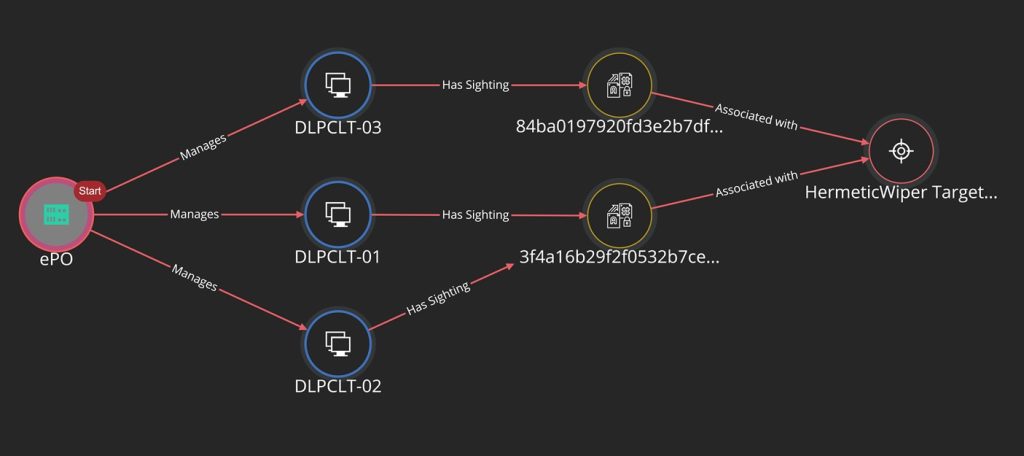

Figura 2. Detección de HermeticWiper IOCS. Fuente: MVISION Insights

Figura 3. Detalle de eventos de contención exitosa de HermeticWiper por ENS

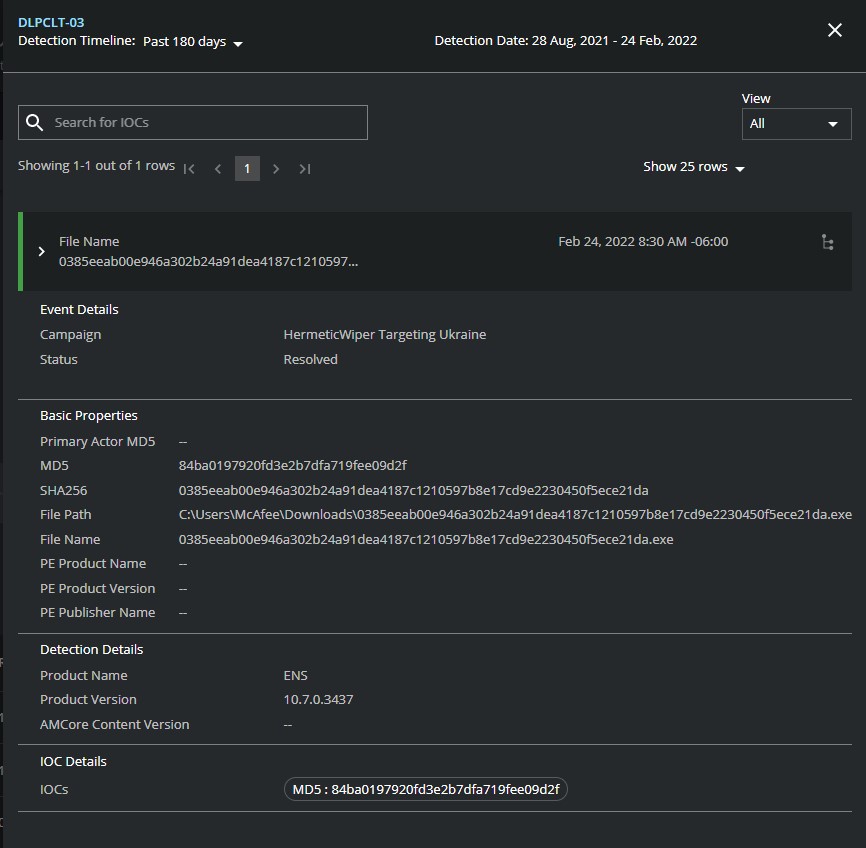

HermeticWiper Threath Intelligence desde MVISION Insights

MVISION Insights proveerá el análisis de esta amenaza así como los indicadores conocidos. Alertará en la detección de esta amenaza y el rastreo de los procesos que han sido observados; así mismo, alertará sobre los sistemas que requieran una atención adicional para prevenir infecciones a mayor escala.

Figura 4. Descripción de campaña HermeticWiper y detecciones

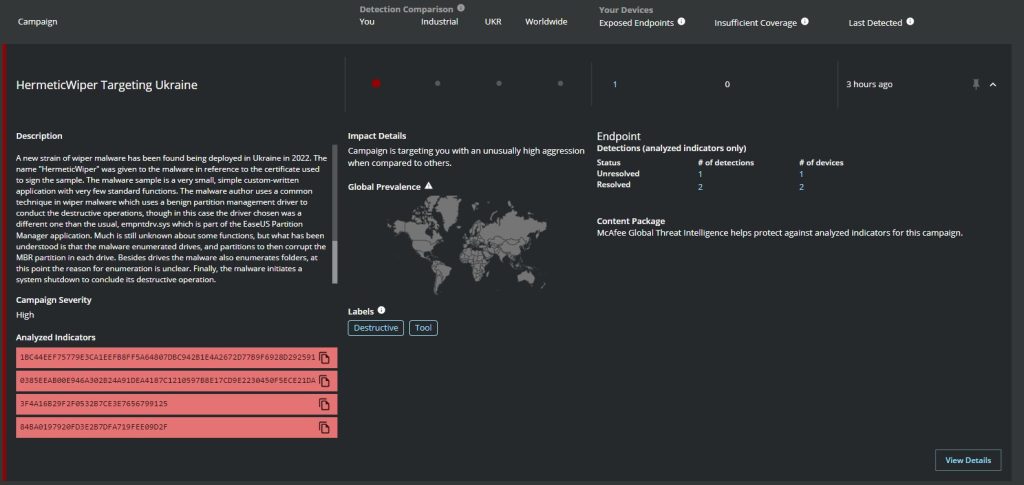

Figura 5. Hunting Rules para HermeticWiper Malware

Figura 6. Matriz MITRE ATT&CK para HermeticWiper Malware

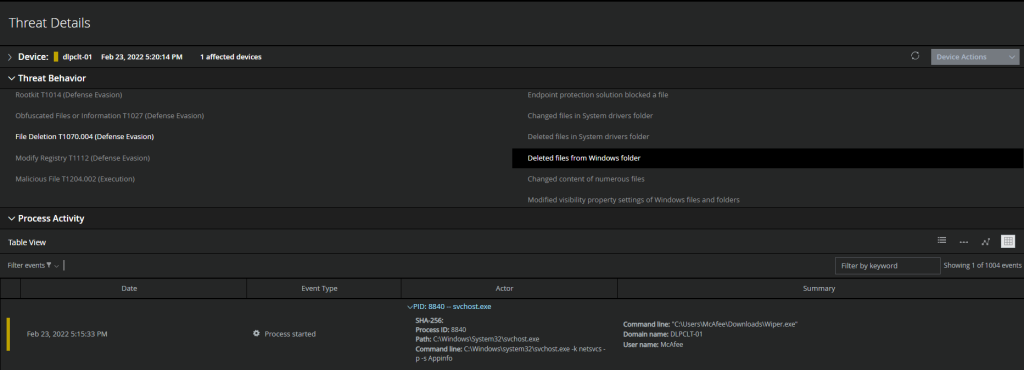

Detección de actividad maliciosa con MVISION EDR

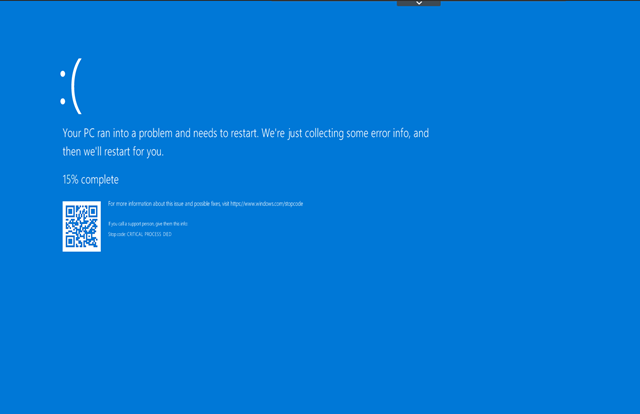

MVISION EDR está monitoreando toda actividad asociada con HermeticWiper y registra las técnicas MITRE además de cualquier indicador sospechoso relacionado a la actividad adversaria. Detectar y prevenir que HermeticWiper infecte su organización es crítico debido a la naturaleza destructiva del malware. Una vez que HermeticWiper ha infectado un sistema, este removerá los drivers y los archivos de Windows dejando el sistema inoperable.

Figura 7. Ténicas MITRE y Threat Behavior detectando la eliminación de los Drivers del sistema y los archivos de Windows.

Figura 8. Una vez que se ha completado el borrado de información, el sistema se reinicia y queda inoperativo

Comentarios